El informe de Gartner llama a la banca móvil la «killer app» (es decir, que pronto será indispensable en los casos de uso de la banca móvil) para la autenticación biométrica. Creemos que ahora es el momento para que las instituciones financieras adopten la autenticación biométrica para los casos de uso de la banca móvil, y así aumentar la confianza y la responsabilidad y mejorar la experiencia del cliente, componentes clave para aumentar los ingresos de las instituciones financieras.

¿Están listos los consumidores para la biometría en el comercio y la banca?

Una encuesta reciente de Visa a 1.000 consumidores estadounidenses, por ejemplo, dice que sí. La mayoría de los encuestados prefirió la autenticación biométrica a la autenticación basada en contraseña:

- Los encuestados dijeron que la biometría es más fácil (70%) y más rápida (61%) que las contraseñas.

- El 52% afirmó que cambiaría de banco si este no ofrecía autenticación biométrica en el futuro.

- Los beneficios más comúnmente citados de la autenticación biométrica entre los encuestados fueron:

- No tener que recordar múltiples contraseñas / PINs (50%)

- Mejor seguridad que las contraseñas / PINs (46%)

- No olvidar/perder un método de autenticación (33%)

A la hora de medir la calidad de la experiencia del cliente, las tasas de abandono en transacciones son una métrica importante. Casi el 50% de los encuestados que respondieron a Visa confirmaron haber abandonado una compra online porque no podían recordar su contraseña.

«Los beneficios en CX (Customer Experience) de la autenticación biométrica han impulsado un aumento en las aplicaciones de banca móvil en los últimos años», afirma el informe de Gartner. A medida que evalúan las soluciones de autenticación biométrica, las instituciones financieras deben tener en cuenta las diferencias entre los métodos de autenticación biométrica nativos del dispositivo y los de terceros. Una ventaja de los métodos biométricos de terceros, que consisten en incorporar un SDK en una aplicación móvil (como la que ofrece OneSpan), es que los bancos pueden atender a más clientes. No todos los usuarios poseen dispositivos que incluyan hardware y software nativo para dispositivos biométricos. Sin embargo, casi todos los dispositivos móviles incluyen una cámara, que se puede utilizar para capturar la cara de un usuario para la autenticación biométrica.

¿La autenticación biométrica es más confiable que otros métodos de autenticación?

Se puede sostener que sí, la autenticación biométrica es de hecho más segura que otros métodos de autenticación. La clave para un sistema de autenticación biométrica confiable es la capacidad de detectar o prevenir la suplantación del rasgo biométrico de una persona viva. Una huella dactilar, «huella facial» o cualquier modalidad biométrica que elija no es simplemente otra forma de contraseña o token.

Sin un análisis adicional, realmente no hay forma de saber quién está proporcionando una contraseña. Solo se sabe que se introdujo la contraseña y que coincide con la clave registrada en la base de datos. Por otro lado, un sistema confiable de autenticación biométrica con detección efectiva de vida y mitigaciones de suplantación de identidad proporciona un indicador adicional de confianza, ya que valida al sujeto/persona que está ofreciendo la muestra biométrica para su verificación. Porque la huella digital, la cara o [inserte aquí su modalidad biométrica favorita] se presenta en vivo y se relaciona con el usuario en persona.

Disipar un concepto erróneo de autenticación biométrica

Según Gartner, «la autenticación biométrica no puede y no depende del secreto de los rasgos biométricos, sino que se basa en la dificultad de hacerse pasar por la persona viva que presenta el rasgo en un dispositivo de captura (sensor). Este último punto no se conoce ampliamente, lo que lleva a algunos conceptos erróneos comunes, reforzados por la detección de los escasos ataques de presentación (PAD o presentation attack detection) detectados en dispositivos de consumo y publicidad sobre ataques perpetrados contra Apple Touch ID, sensores de deslizamiento de Samsung, reconocimiento facial de Android, etc.».

Probablemente hayas escuchado la crítica de que «no puedes cambiar tu huella dactilar o tu cara si alguna vez estas se ven comprometidas». Es cierto: no puedes cambiar tus rasgos biométricos como si fueran una contraseña. Sin embargo, la idea de que si un cibercriminal roba tus datos biométricos, pasará con éxito el desafío de autenticación correspondiente en el punto de captura biométrica es errónea.

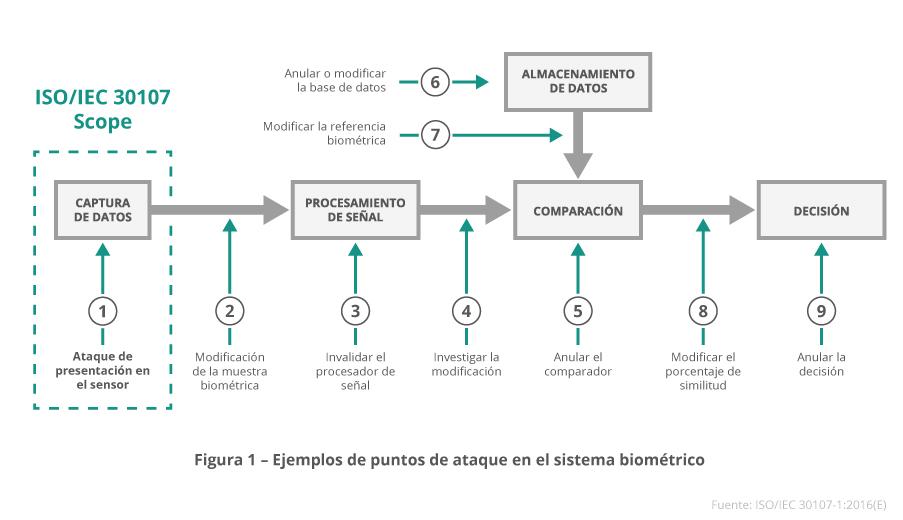

- No puedes robar literalmente la cara/huella dactilar de alguien/etc.1– Dejando de lado las películas de terror, en realidad los ciberdelincuentes generalmente no buscan eliminar (es decir, «robar») la cara o la huella digital de alguien de su cuerpo. Los sistemas biométricos bien diseñados no «almacenan» literalmente la cara o la huella digital de un usuario. En su lugar, almacenan una representación matemática de la muestra biométrica inscrita en el sistema (denominada plantilla). La representación matemática por sí sola no tiene valor en el punto de captura (ver el punto número uno resaltado en la imagen a continuación).

- La presentación en vivo del rasgo biométrico es el eje – Como sostiene el informe de Gartner, «en un método robusto de huellas dactilares, no debería importar que un atacante pueda presentar una copia exacta de la huella dactilar de una persona; cualquier otra cosa que no sea el dedo real de la persona (aún unido a su cuerpo vivo) no debería funcionar». Un ataque de presentación consiste en que un enemigo presenta una reproducción de un rasgo biométrico (una «suplantación») que se asemeja a una referencia almacenada para un usuario legítimo (por ejemplo, modelos impresos en 3D, máscaras, imágenes, video, etc.). La detección de vida identifica si el rasgo biométrico presentado es de un humano vivo o es una representación digital o fabricada (o de nuevo, una suplantación). La detección de ataque de presentación (PAD) es una combinación de mecanismos de detección de falsificación y detección de vida. En algunos casos, el sistema PAD nativo de los consumidores puede requerir ser complementado por sistemas biométricos de un tercero. El estándar ISO / IEC 30107 establece una metodología a través de la que se puede medir la eficacia PAD de una solución biométrica.

Por supuesto, la seguridad end-to-end de un sistema de autenticación biométrica no se detiene en los ataques de presentación en el sensor donde se capturan los datos biométricos. Los ataques de repetición son un ejemplo de otro riesgo, pero en muchos casos, la tecnología que garantiza la integridad de la aplicación, como la protección en la aplicación y el blindaje de la aplicación /RASP, ayuda a mitigar estos riesgos. Pero, las instituciones financieras deben tener cuidado en el diseño, implementación, distribución y configuración de la solución de autenticación biométrica.

¿Te ha interesado este contenido? Descubre nuestro artículo sobre Cómo los bancos pueden automatizar sus comunicaciones legales mediante el burofax postal online.