Protege a identidade e as transacções dos teus clientes com a nossa solução de autenticação de utilizadores.

Sistema de autenticação do utilizador

Descobre a nossa solução de autenticação e controlo de acesso

A autenticação é “o processo eletrónico que permite a identificação eletrónica de uma pessoa singular ou colectiva, ou a origem e integridade de dados em formato eletrónico”. Esta definição consta do n.º 5 do artigo 3.º do Regulamento eIDAS.

Depois de verificar a identidade do teu cliente, é necessário permitir o acesso seguro a plataformas e sistemas para interagir com ele, protegendo as suas informações, transacções e privacidade. A autenticação com garantias reforça ainda mais a segurança da tua empresa e a do cliente legitimado. Desempenha assim um papel fundamental na prevenção da fraude.

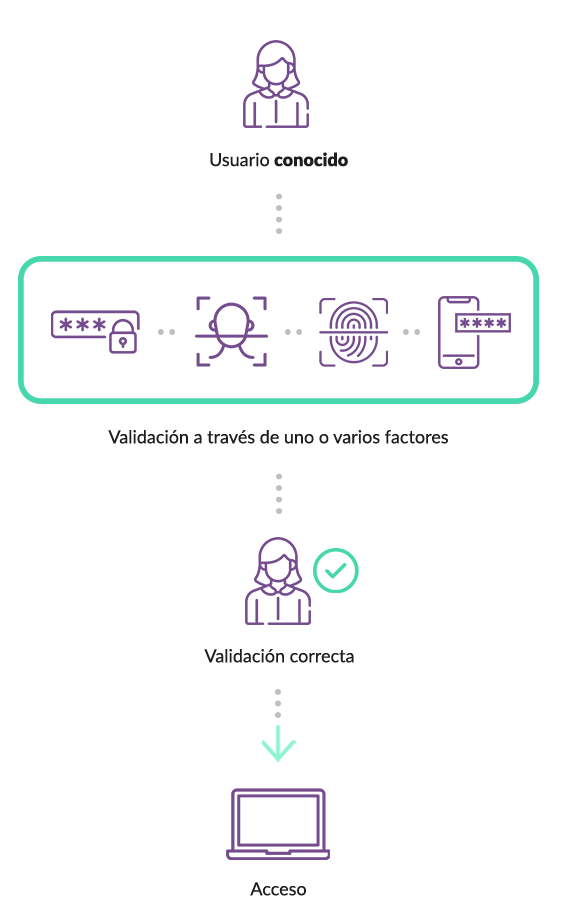

A nossa ferramenta de autenticação de utilizadores utiliza vários destes factores, combinados de acordo com as características de cada processo:

- Inerência (o que se é): algo que o utilizador é. É um fator biométrico que não pode ser falsificado como o rosto (reconhecimento facial) ou as impressões digitais.

- Conhecimento (o que é conhecido): algo que só o utilizador conhece, como um PIN ou uma palavra-passe.

- Posse (o que se tem): algo que só o utilizador possui. Por exemplo, o telefone para receber uma OTP (One Time Password) ou um token de segurança.

O PROCESSO DE AUTENTICAÇÃO DO UTILIZADOR, PASSO A PASSO

Selecciona um ou mais dos factores que pretendes utilizar durante o processo de autenticação para um controlo de acesso seguro a plataformas, sistemas e áreas privadas:

- Senha.

- Perguntas de segurança com respostas predefinidas.

- Palavra-passe de uso único (OTP). O cliente introduz o código que é enviado por SMS ou notificação da aplicação PUSH para o telemóvel ou para o e-mail.

- Biometria: a forma mais segura de autenticação. Os dados biométricos são muito difíceis de falsificar.

- Certificado eletrónico qualificado.

Nos casos de escolha múltipla de factores, o profissional terá de definir a prioridade de qual deles deve ser aplicado em primeiro lugar. A nossa ferramenta e a nossa equipa técnica constroem então o processo personalizado.

Vantagens da autenticação no processo de controlo do acesso dos utilizadores

Possibilidade de incluir um ou mais factores de autenticação do utilizador.

Possibilidade de incluir um ou mais factores de autenticação do utilizador.

Proteção máxima para o acesso a áreas de alta segurança, como bancos ou instituições com documentos ou dados sensíveis.

Proteção máxima para o acesso a áreas de alta segurança, como bancos ou instituições com documentos ou dados sensíveis.

Colocamos o cliente no centro. Proporcionando-te uma experiência de utilizador suave, cativante e fiável.

Colocamos o cliente no centro. Proporcionando-te uma experiência de utilizador suave, cativante e fiável.

Oferece um elevado grau de segurança sobre o processo de gestão que minimiza as fricções e os riscos de fraude.

Oferece um elevado grau de segurança sobre o processo de gestão que minimiza as fricções e os riscos de fraude.

Permite a otimização da segurança e a redução dos custos relacionados com transacções fraudulentas.

Permite a otimização da segurança e a redução dos custos relacionados com transacções fraudulentas.

A nossa ferramenta para a autenticação dos teus clientes é do teu interesse para…

- Protege as informações dos teus clientes e a integridade dos teus sistemas.

- Minimiza o risco de fraude.

- Oferecer um serviço fiável em sectores onde a segurança é fundamental para o cliente.

- Evita problemas de reputação graças a um sistema robusto e fiável.

Como funciona a nossa solução de autenticação para o controlo do acesso de pessoas?

Podemos estruturar processos de autenticação de fator único ou multi-fator, dependendo da criticidade do processo para o qual é dado acesso. Com base na nossa experiência e conhecimentos, concebemos um fluxo de autenticação de utilizadores que equilibra a agilidade na experiência do cliente com a segurança. O objetivo é abrir caminho para o serviço ou sistema, minimizando o atrito e o risco.

![]() Algo que o cliente conhece:

Algo que o cliente conhece:

- Palavra-passe

- Questão de segurança

É algo que pertence ao cliente:

É algo que pertence ao cliente:

- OTP via SMS ou e-mail

- Coordena o cartão

- Certificado eletrónico

- Bilhete de identidade

Algo que somos:

Algo que somos:

- Biometria facial

- Biometria vocal

- Impressões digitais

A tua empresa precisa de soluções de autenticação de utilizadores?

OUTRAS SOLUÇÕES DE IDENTIFICAÇÃO DIGITAL CERTIFICADA

Perguntas mais frequentes

A principal missão do nosso sistema de autenticação de utilizadores é verificar, de forma fiável, que a pessoa que pretende aceder a uma plataforma, a um sistema ou a uma área privada é quem diz ser e quem tem o acesso autorizado. Isto evita que pessoas estranhas entrem em contacto com informações privadas e muitas vezes sensíveis.

Existem vários métodos de autenticação segura do utilizador que podem ser utilizados individualmente ou em modo multi-fator, combinando vários deles. Estes métodos podem basear-se em três categorias:

- Algo que o cliente conhece: palavra-passe ou perguntas de segurança.

- Algo que o cliente possui: OTP, cartão de coordenadas, certificado eletrónico, documento de identidade oficial…

- Algo que o cliente é: biometria facial e vocal ou impressões digitais.

O primeiro passo é escolher um fornecedor de tecnologia de qualidade, de preferência um que seja reconhecido como um fornecedor qualificado e de confiança de serviços electrónicos. Em seguida, partilha com ele as especificações, a utilização esperada e o nível de criticidade do processo a implementar, bem como as necessidades específicas do projeto e as necessidades secundárias (por exemplo, o lançamento de comunicações legais aos clientes relacionadas com o sistema seguro de autenticação de utilizadores). Quando o projeto apresentado oferece todas as soluções desejadas, inicia-se a fase de desenvolvimento e implementação.

Regra geral, os sistemas de autenticação segura têm de cumprir regulamentos transversais, como o RGPD ou o eIDAS (que define o processo no seu artigo 3.5) ou regulamentos sectoriais, como a PSD e a PSD2, mais centrados nos serviços financeiros.

Entre outros, implementar uma estratégia de cibersegurança adequada e actualizada, executar processos robustos de onboarding, manter uma comunicação fluida com os utilizadores sobre questões de segurança e riscos cibernéticos e contar com a colaboração de um fornecedor de serviços electrónicos qualificado e de confiança, que ofereça sempre uma mais-valia em termos de segurança, privacidade e valor legal nos projectos que desenvolve.